TerraformでRDS+Lambdaの環境を作る

概要

Terraformを使ってRDSとLambdaの環境を作ることがあったので書いてみます。

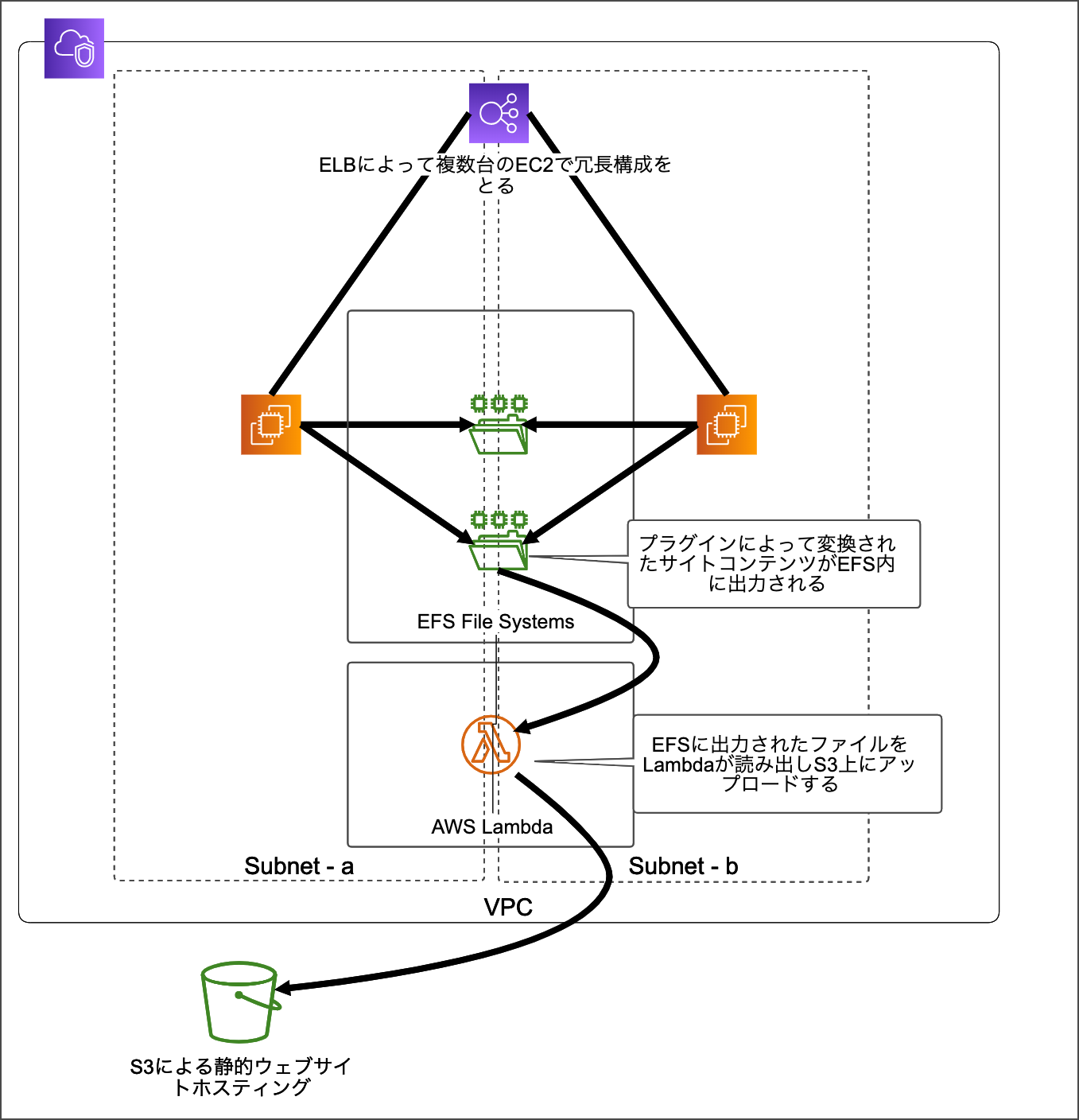

今回作るもの

最終的に、以下のような環境を作る想定です。

- VPC

- privateサブネット

- RDS

- LambdaとEC2からのみ接続を許可

- RDS

- publicサブネット

- Lambda

- EC2(踏み台用)

- 社内sshからのみ接続を許可

- privateサブネット

Subnet

まずはサブネットから作っていきます。

RDSのサブネットグループを作るのにprivateサブネットを2つ用意します。

resource "aws_vpc" "default" {

cidr_block = "10.0.0.0/16"

enable_dns_hostnames = true

tags {

Name = "your_project"

}

}

resource "aws_subnet" "private_a" {

vpc_id = "${aws_vpc.default.id}"

cidr_block = "10.0.1.0/24"

availability_zone = "ap-northeast-1a"

tags {

Name = "your_project_private_a"

}

}

resource "aws_subnet" "private_c" {

vpc_id = "${aws_vpc.default.id}"

cidr_block = "10.0.2.0/24"

availability_zone = "ap-northeast-1c"

tags {

Name = "your_project_private_c"

}

}LambdaとEC2用にpublicサブネットも作ります(Lambdaはインターネット通信が必要な実装をする想定)。

resource "aws_subnet" "public_a" {

vpc_id = "${aws_vpc.default.id}"

cidr_block = "10.0.3.0/24"

availability_zone = "ap-northeast-1a"

tags {

Name = "your_project_public_a"

}

}

resource "aws_subnet" "public_c" {

vpc_id = "${aws_vpc.default.id}"

cidr_block = "10.0.4.0/24"

availability_zone = "ap-northeast-1c"

tags {

Name = "your_project_public_c"

}

}resource "aws_internet_gateway" "default" {

vpc_id = "${aws_vpc.default.id}"

tags {

Name = "your_project"

}

}

resource "aws_route_table" "default" {

vpc_id = "${aws_vpc.default.id}"

route {

cidr_block = "0.0.0.0/0"

gateway_id = "${aws_internet_gateway.default.id}"

}

tags {

Name = "your_project"

}

}

resource "aws_route_table_association" "public_a" {

subnet_id = "${aws_subnet.public_a.id}"

route_table_id = "${aws_route_table.default.id}"

}

resource "aws_route_table_association" "public_c" {

subnet_id = "${aws_subnet.public_c.id}"

route_table_id = "${aws_route_table.default.id}"

}Security Group

次にセキュリティグループを作ります。EC2のセキュリティグループでは、ssh接続を許可しています。

resource "aws_security_group" "ec2" {

name = "your_project_ec2"

vpc_id = "${aws_vpc.default.id}"

ingress {

from_port = 22

to_port = 22

protocol = "tcp"

description = "Permit access from your custom IP"

cidr_blocks = ["your_ip"]

}

egress {

from_port = 0

to_port = 0

protocol = "-1"

cidr_blocks = ["0.0.0.0/0"]

}

tags {

Name = "your_project"

}

lifecycle {

create_before_destroy = true

}

}

resource "aws_security_group" "lambda" {

name = "your_project_lambda"

vpc_id = "${aws_vpc.default.id}"

egress {

from_port = 0

to_port = 0

protocol = "-1"

cidr_blocks = ["0.0.0.0/0"]

}

tags {

Name = "your_project"

}

lifecycle {

create_before_destroy = true

}

}RDSのセキュリティグループでは、ingressにLambdaとEC2のセキュリティグループを指定し、その接続のみを許可します。

resource "aws_security_group" "rds" {

name = "your_project_rds"

vpc_id = "${aws_vpc.default.id}"

ingress {

from_port = 3306

to_port = 3306

protocol = "tcp"

description = "Permit access from the security group of Lambda/EC2."

security_groups = ["${aws_security_group.lambda.id}", "${aws_security_group.ec2.id}"]

}

egress {

from_port = 0

to_port = 0

protocol = "-1"

cidr_blocks = ["0.0.0.0/0"]

}

tags {

Name = "your_project"

}

lifecycle {

create_before_destroy = true

}

}RDSインスタンス

次にRDSインスタンスを作成します。今回はマルチAZはなしで、バックアップのみ実施します。

resource "aws_db_subnet_group" "default" {

name = "your_project"

subnet_ids = ["${aws_subnet.private_a.id}", "${aws_subnet.private_c.id}"]

tags {

Name = "your_project"

}

}

resource "aws_db_instance" "default" {

name = "your_project"

identifier = "your-identifier"

allocated_storage = 100

engine = "mysql"

engine_version = "5.7.21"

instance_class = "db.t2.micro"

storage_type = "gp2"

username = "root"

password = "your_password"

maintenance_window = "Mon:19:00-Mon:20:00"

backup_window = "17:00-18:00"

backup_retention_period = "7"

vpc_security_group_ids = ["${aws_security_group.rds.id}"]

db_subnet_group_name = "${aws_db_subnet_group.default.id}"

publicly_accessible = true

}踏み台EC2

最後に、デバッグ時やRDSに直接接続したいときのために踏み再サーバーを用意します。

resource "aws_key_pair" "default" {

key_name = "your_key_name"

public_key = "${file(your_public_key_path)}"

}

resource "aws_instance" "default" {

ami = "ami-e99f4896" // Amazon Linux 2 AMI (HVM), SSD Volume Type

instance_type = "t2.micro"

associate_public_ip_address = "true"

key_name = "${aws_key_pair.default.key_name}"

subnet_id = "${aws_subnet.public_a.id}"

vpc_security_group_ids = ["${aws_security_group.ec2.id}"]

root_block_device {

volume_type = "standard"

volume_size = "50"

delete_on_termination = "false"

}

tags {

"Name" = "${var.name}"

}

}

data "aws_eip" "default" {

id = "your_eip_id"

}

resource "aws_eip_association" "default" {

instance_id = "${aws_instance.default.id}"

allocation_id = "${data.aws_eip.default.id}"

}以上で、今回作りたかったものをTerraformで生成することができます。

値を変数にまとめてモジュール化した最終的なコードはこちらになりますが、terraform planを実行すると、生成されるリソースを確認することができます。

Infrastructure as Code(IaC)の良いところ

インフラの状態をコードで持っておくことのメリットは

- GUIの操作が必要なくなる

- バージョン管理ができる

- コードを再利用できるので別のプロジェクトで時間を削減できる

- 環境を作る前に正しい状態であるかをテストできる

など(ソフトウェア開発では一般的な事柄)があると思います。

個人的には、環境を破棄・再生成できるというのが、開発初期においてかなり嬉しいかなと感じました。開発初期は、まだ見えない部分もあり、ちょこちょこ変更もはいると思いますが、そんな中でリソース同士の関係を把握しながらGUIを操作してゆくのは面倒くさい注意が必要です。コードとして環境を保持しつつ、必要であれば作り直す、みたいなことが工数をかけずに可能となるので、お客様のご要望に柔軟に対応することができます。

また、私はAWSに強いわけではないのですが、IaCではリソース同士の関係を正確に把握する必要があるため、曖昧な知識を明確にすることができます。むしろそれをコードで書いて腹落ちする必要があるので、GUIでやるより理解が早いと感じました。

まとめ

以上、参考になれば幸いです。

なお、以下のぺージでMMMのAWS Lambdaへの取り組みをご紹介しています。ぜひ合わせてご覧ください。